PRÁCTICA FORENSE

(PROTOCOLOS DE CAMPO)

Simulación del entorno de trabajo del Perito Informático de Campo y aplicación del Protocolo Anexo al Manual Único de Cadena de Custodia.

Secuencia del Protocolo Anexo (Fase de Campo)

Pase el cursor sobre cada fase para ver las advertencias legales y técnicas.

Pregunta Clave:

¿El equipo está encendido o apagado? Si está encendido, ¿Se ha fijado fotográficamente la actividad en pantalla?

Sugerencia:

Asegúrese de deshabilitar TODAS las entradas/salidas de red (Wi-Fi, Bluetooth) mediante modo avión o jaulas de Faraday antes de manipular.

Procedimiento Esencial:

Utilice la fotografía cenital y el registro escrito para documentar el estado físico, cables y puertos conectados antes de realizar cualquier desconexión.

Advertencia de Norma:

Si el equipo estaba encendido, la prioridad técnica es capturar la Memoria RAM y datos volátiles antes de apagarlo (Orden de Volatilidad ISO/IEC 27037).

Control Físico:

Uso obligatorio de bolsas antiestáticas. El plástico común está prohibido porque genera estática que puede borrar la data de las tarjetas lógicas.

A partir de este punto, la evidencia pasa a la fase de Registro (PRCC) y Traslado al laboratorio.

Estación del Perito de Campo

Identificación del Funcionario

1 Cálculo de Hash (Original)

2 Adquisición / Extracción

3 Validación de Integridad

Calcula el Hash de la copia forense recién generada y el sistema verificará automáticamente si coincide con la evidencia original recolectada en el Paso 1.

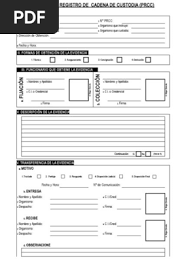

Planilla de Registro (PRCC)

Material de Referencia Visual

Planilla Física de Cadena de Custodia (Venezuela)